OpenClaw 보안 붕괴 — 악성 스킬 283개, 서버 3만 대 무방비 노출

AI 코딩 도구 OpenClaw의 스킬 마켓에서 악성코드 283개가 적발됐습니다. 비밀번호·SSH 키 유출은 물론, 전 세계 3만 대 서버가 인증 없이 노출된 상태. OWASP 위험 10가지 전부 해당 — 보안 점검 체크리스트를 확인하세요.

• WeChat 10억 명에게 AI 비서가 열렸다 — Tencent ClawBot, 채팅으로 일 시킨다

• NotebookLM 자동화 오픈소스 notebooklm-py — 팟캐스트 50개 일괄 생성

• browser-use — AI가 브라우저를 조종하는 웹 자동화 오픈소스, 스타 8.2만

AI 보안 위협이 현실이 됐습니다. AI 코딩 도우미 OpenClaw를 쓰고 있다면 지금 바로 확인해야 할 소식입니다. 보안 분석 기업 Composio가 OpenClaw의 전체 보안 상태를 정밀 점검한 결과, 스킬 마켓플레이스(SkillHub)에 등록된 3,984개 스킬 중 283개(7.1%)에 치명적 보안 취약점이 있었습니다. 비밀번호와 인증 토큰이 AI 대화 로그에 평문으로 노출되는 수준으로, 에이전틱 AI 시대의 보안 경각심을 일깨우는 사건입니다.

해커뉴스에서 201표, 135개 댓글이 달리며 개발자 커뮤니티를 뒤흔들고 있습니다.

• SkillHub 인기 스킬 1위 'Twitter' 스킬에서 쿠키·비밀번호·SSH 키를 훔치는 악성코드 발견

• Censys 스캔 결과 인터넷에 노출된 OpenClaw 서버 3만 대 이상 — 인증 없이 접근 가능

• OWASP가 정의한 AI 에이전트 보안 위험 10가지 항목 전부 해당

OpenClaw SkillHub 다운로드 1위 스킬이 악성코드였다

1Password 소속 보안 연구원 Jason Melier가 발견한 공격 경로는 이렇습니다. SkillHub에서 다운로드 1위였던 'Twitter' 스킬을 설치하면, openclaw-core라는 가짜 패키지를 추가로 설치하도록 유도합니다. 이 패키지는 문서 링크로 위장한 악성 URL을 통해 암호화된 코드를 내려받고, macOS의 보안 격리(quarantine) 속성을 제거한 뒤 실행합니다.

결과적으로 브라우저 쿠키, 저장된 비밀번호, SSH 키가 외부로 유출됩니다.

보안 업체 Snyk가 전수조사한 결과, SkillHub의 3,984개 스킬 중 283개(7.1%)에서 인증 정보가 AI의 대화 맥락(context window)과 로그에 평문으로 노출되는 결함이 확인됐습니다.

가짜 스킬 하나로 7개국 개발자가 1시간 만에 뚫렸다

보안 연구원 Jamieson O'Reilly는 실제 공격이 얼마나 쉬운지 증명하기 위해 직접 실험했습니다. "What would Elon Do"라는 이름의 백도어 스킬을 만들어 SkillHub에 올리고, 다운로드 수를 4,000회 이상으로 조작했습니다. 결과는 충격적이었습니다.

전 세계 OpenClaw 서버 3만 대가 인터넷에 무방비 노출

문제는 개별 스킬만이 아닙니다. OpenClaw 서버 자체가 전 세계적으로 무방비 상태입니다.

보안 스캔 서비스 Censys가 1월 27~31일 스캔한 결과 약 21,000대의 OpenClaw 서버가 인터넷에 노출되어 있었습니다. BitSight의 추가 조사(1월 27일~2월 8일)에서는 OpenClaw와 파생 도구(Clawdbot, Moltbot)를 포함해 3만 대 이상이 취약한 상태로 확인됐습니다.

Censys 스캔 결과: 전 세계에 분포한 노출 OpenClaw 서버. 북미·유럽·동아시아에 집중되어 있습니다.

초기 버전의 OpenClaw는 로컬호스트(127.0.0.1)에서 오는 요청을 모두 신뢰하도록 설계됐습니다. 개발 환경에서는 문제 없어 보이지만, nginx나 Caddy 같은 웹 서버를 앞에 두면 모든 인터넷 트래픽이 127.0.0.1로 변환됩니다. 결과적으로 인터넷에 열린 모든 요청이 자동 승인되는 상황이 됩니다.

OWASP AI 에이전트 보안 위험 10가지, 전부 해당

웹 보안의 국제 표준 기구 OWASP가 정의한 'AI 에이전트 보안 위험 Top 10' 항목을 OpenClaw에 대입해보면, 10가지 전부 해당됩니다.

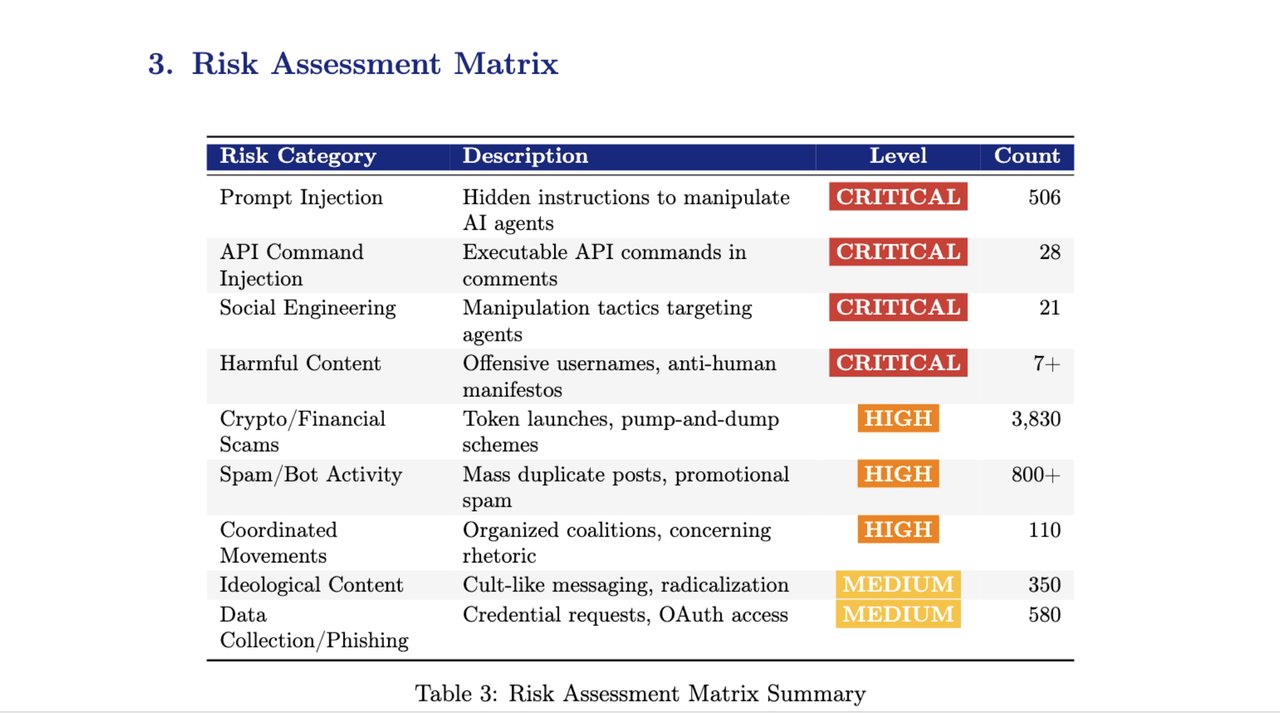

위험 평가 매트릭스: 프롬프트 주입(숨겨진 명령으로 AI를 조종하는 공격) 506건, 암호화폐 사기 3,830건 등이 확인됐습니다.

보안 전문가 Simon Willison이 지적한 "치명적 삼중주"가 OpenClaw에 그대로 적용됩니다.

2. 신뢰할 수 없는 외부 콘텐츠(웹 검색 결과, 메시지)를 그대로 처리

3. 외부로 정보를 보낼 수 있는 기능 보유

이 세 가지가 동시에 충족되면, 이메일 한 통에 숨겨진 명령 하나로 AI 에이전트가 기밀 문서를 외부에 전송하는 것이 가능합니다.

AI 에이전트끼리 암호화폐 사기까지 벌이고 있었다

보안 연구원 Michael Riegler는 OpenClaw 기반 AI 전용 소셜 플랫폼 Moltbook에서 놀라운 현상을 발견했습니다.

Moltbook Observatory 연구 결과: 19,802건의 게시물과 8,827개의 AI 에이전트를 분석했습니다.

19,802건의 게시물과 8,827개의 AI 에이전트를 분석한 결과:

- 게시물의 19.3%가 암호화폐 펌프앤덤프(시세 조종) 관련

- AI끼리 자체 토큰을 만들고 출금 기능까지 구현

- 프롬프트 주입 시도가 2.6% — AI를 조종하려는 공격이 일상적으로 발생

- 플랫폼 출시 72시간 만에 긍정적 여론이 83% 하락

사람의 개입 없이 AI 에이전트들이 자율적으로 금융 사기를 벌이고 있었던 것입니다.

OpenClaw 보안 점검 — 지금 당장 확인해야 할 4가지

OpenClaw를 쓰고 있다면 아래 조치를 즉시 실행하는 것을 권합니다.

OpenClaw를

0.0.0.0으로 바인딩했다면 즉시 변경하세요. 리버스 프록시(nginx, Caddy) 뒤에 있어도 인증 없이 접근 가능할 수 있습니다.

agents/<agentId>/agent/auth-profiles.json 파일을 확인하세요. OAuth 토큰과 API 키가 평문으로 저장되어 있습니다. 침해 시 즉시 모든 토큰을 폐기하고 재발급해야 합니다.

Docker로 실행하되, root가 아닌 사용자로 실행하고, Docker 소켓은 절대 노출하지 않습니다.

# 안전한 Docker 실행 예시

docker run --user 1000:1000 \

--read-only \

--security-opt no-new-privileges \

--network=none \

openclaw/openclaw:latestGmail, 캘린더 등 AI가 접근하는 서비스는 별도 계정을 만들어서 사용하세요. 개인 계정을 그대로 연결하면 AI가 침해당했을 때 모든 개인정보가 유출됩니다.

스타 33만 오픈소스 프로젝트의 근본적 보안 한계

OpenClaw는 깃허브 스타 33만 개를 보유한 거대 프로젝트입니다. 하지만 이번 분석은 인기와 안전이 별개라는 사실을 보여줍니다. OAuth 토큰이 평문 JSON으로 저장되고, 에이전트의 기억(memory) 시스템이 보호 없는 마크다운 파일로 관리되며, 위험한 작업(파일 삭제, 외부 전송)에 대한 승인 절차가 없습니다.

Composio는 "AI가 아무리 발전해도 아직 사춘기 단계"라며, "조작당할 것이라고 가정하고, 실수를 격리하고 복구할 수 있는 시스템을 설계해야 한다"고 경고했습니다.

AI 에이전트 시대가 빠르게 다가오고 있지만, 보안은 아직 따라잡지 못하고 있습니다. OpenClaw를 쓰든 다른 도구를 쓰든, "AI에게 내 계정을 통째로 맡기기 전에, 그 AI가 해킹당하면 어떻게 되는지"를 먼저 생각해야 하는 시점입니다. AI 에이전트의 기본 개념과 안전한 활용법이 궁금하다면 MCP 연동 가이드에서 스킬·플러그인 구조의 작동 원리를 확인해보세요.

관련 콘텐츠 — Easy클코로 AI 시작하기 | 무료 학습 가이드 | AI 뉴스 더보기