SOC 2 인증서 494건 위조 — AI 스타트업 보안 인증 사기 전말

YC 출신 Delve가 SOC 2·ISO 27001 인증서 494건을 조작했습니다. Lovable, Browser Use 등 유명 AI 스타트업이 피해를 입은 보안 인증 사기의 전말과, 내가 쓰는 서비스의 인증을 직접 확인하는 3단계 방법을 정리했습니다.

AI 서비스를 고를 때 'SOC 2 보안 인증'이나 'ISO 27001 인증' 배지를 보고 안심한 적 있으신가요? SOC 2(미국의 대표적인 IT 보안 인증)나 ISO 27001(국제 정보보안 인증) 마크가 붙어 있으면 '이 회사는 내 데이터를 안전하게 관리하겠구나'라고 믿게 됩니다. 그런데 그 인증서 자체가 가짜라면 어떨까요? AI 보안 인증 위조 사건의 전말을 분석합니다.

Y Combinator(실리콘밸리 최고 스타트업 인큐베이터) 출신의 보안 인증 자동화 플랫폼 Delve가 494건의 SOC 2 인증서와 81건의 ISO 27001 인증서를 조직적으로 위조한 사실이 밝혀졌습니다. 해커뉴스에서 105표를 받으며 기술 커뮤니티에 충격을 주고 있습니다.

SOC 2 인증을 5일 만에 발급 — 너무 좋아서 의심했어야 했습니다

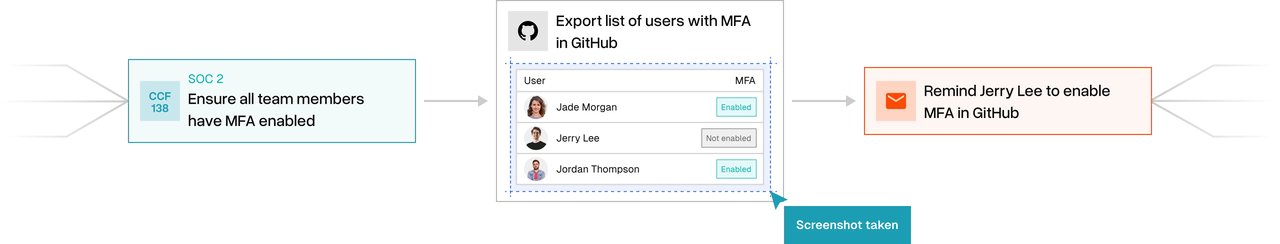

Delve는 Insight Partners로부터 3,200만 달러(약 420억 원)를 투자받고, "SOC 2 인증을 며칠 만에 완료해준다"고 마케팅했습니다. 일반적으로 SOC 2 Type II 인증은 최소 3~6개월이 걸리는 엄격한 감사 과정입니다. Delve는 이걸 5일로 줄이겠다고 약속했습니다.

하지만 실체는 달랐습니다. 2025년 말, 공개적으로 접근 가능한 구글 스프레드시트에서 수백 건의 감사 보고서 초안 링크가 유출되었습니다. 피해 기업들의 조사 결과, Delve의 인증 프로세스는 처음부터 끝까지 조작이었습니다.

보안 인증 위조 — 조사에서 드러난 5가지 충격적인 사실

모든 보고서에 동일한 '사전 작성된 감사 결론'이 들어 있었습니다. 감사관(회계 법인)이 증거를 검토하기 전에 이미 "문제없음"이라는 결론이 완성되어 있었던 것입니다.

259건의 SOC 2 Type II 보고서가 문법 오류까지 똑같았습니다. "because there no security incidents"라는 오타가 전 보고서에 동일하게 들어 있었습니다.

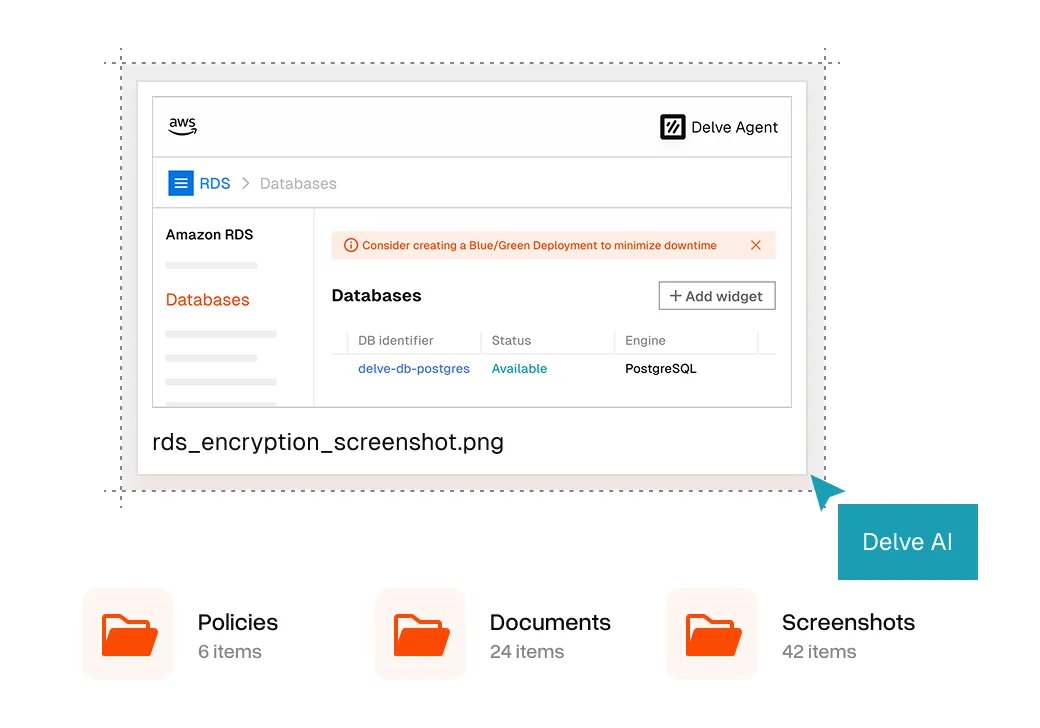

감사 증거 문서에 "sdf", "dlkjf" 같은 의미 없는 문자열과 자바스크립트 에러 메시지가 발견되었습니다. 자동 생성 과정에서 발생한 흔적입니다.

"미국 소재 CPA 법인"이라고 광고했지만, 실제로는 인도의 인증 업체(Accorp, Gradient Certification 등)가 미국 유령 법인을 통해 도장만 찍어주고 있었습니다.

사전 작성된 보안 정책, 가짜 이사회 회의록, 자동 생성된 교육 이수 증명까지 — 고객사는 양식에서 '수락' 버튼만 누르면 인증이 완료되는 구조였습니다.

Lovable, Browser Use, Cluely — 유명 AI 스타트업 피해 현황

피해 기업 목록에는 AI 업계에서 이름이 알려진 회사들이 포함되어 있습니다.

- Lovable — AI 코드 생성 도구로 개발자들 사이에서 인기

- Browser Use — AI가 웹 브라우저를 자동으로 조작하는 오픈소스 프로젝트

- Cluely — AI 기반 업무 자동화 도구

- Incorta, Wisperflow, Bland, Sully, Slash, Hockeystack 등

일부 피해 기업은 매일 수백만 명의 건강 정보(PHI)를 처리하고, 심지어 국방 관련 업무를 수행하는 곳도 있었습니다. 가짜 인증서를 믿고 데이터를 맡긴 고객들의 개인정보가 사실상 보호받지 못한 셈입니다.

Y Combinator 검증 실패 — 기술 커뮤니티 반응

해커뉴스에서 이 이야기를 처음 제보한 사용자 sebmellen은 "일반적인 과대 마케팅을 넘어선, 적극적이고 의도적인 사기"라고 표현했습니다. 비판의 요지는 세 가지입니다.

- Y Combinator의 검증 실패 — 3,200만 달러를 투자하면서도 핵심 비즈니스의 진위를 확인하지 않았다는 지적

- "MIT 중퇴" 프리미엄 — 창업자의 화려한 이력(Forbes 30 Under 30)이 실질적 검증을 대체한 문제

- 피해 기업의 법적 리스크 — HIPAA(의료정보보호법) 위반 시 형사 처벌, GDPR 위반 시 전 세계 매출의 4%까지 벌금 가능

Delve CEO 카룬 카우식은 의혹을 부인하며 "AI가 생성한 이메일이 허위 주장을 퍼뜨렸다"고 해명했지만, 유출된 스프레드시트에는 Delve 직원이 직접 보고서를 생성한 타임스탬프가 남아 있었습니다.

내가 쓰는 AI 서비스의 보안 인증 확인하는 3단계 방법

이번 사건은 "보안 인증 배지만 보고 신뢰하면 안 된다"는 교훈을 줍니다. 서비스를 선택할 때 확인할 수 있는 몇 가지 방법이 있습니다.

2단계: ISO 27001 인증서의 인증 기관이 IAF(국제인정기구포럼) 회원인지 확인하기

3단계: "5일 만에 SOC 2 완료"처럼 비현실적으로 빠른 인증을 약속하는 서비스는 의심하기 — 정상적인 SOC 2 Type II는 최소 3개월

EU AI Act와 보안 인증 사기 방지 — 한국에도 필요한 논의

보안 분석 기업 Systima는 이번 사건을 EU AI Act(유럽연합 인공지능법)의 관점에서 분석했습니다. 분석에 따르면, EU AI Act는 SOC 2와 달리 세 가지 구조적 차이가 있습니다.

- 역할 분리 의무화 — 증거를 만드는 쪽과 감사하는 쪽이 반드시 다른 조직이어야 합니다

- 독립 인증 기관 — 전문 배상 보험과 조직적 독립성을 갖춘 공인 기관만 심사할 수 있습니다

- 강력한 처벌 — 위반 시 최대 3,500만 유로(약 480억 원) 또는 전 세계 매출의 7%까지 벌금

한국에서도 AI 서비스의 보안 인증 체계에 대한 논의가 필요한 시점입니다. 인증서 한 장의 신뢰가 무너지면, AI 생태계 전체의 신뢰가 흔들리기 때문입니다. AI 서비스를 안전하게 활용하는 방법이 궁금하다면, AI 도구 초기 세팅 가이드에서 기본적인 보안 설정부터 확인해보세요.

관련 콘텐츠 — Easy클코로 AI 시작하기 | 무료 학습 가이드 | AI 뉴스 더보기

출처